Cómo un USB y alguien con tiempo libre hackeo Xbox 360

En la historia de las consolas de videojuegos, la Xbox 360 se ganó su lugar como una de las más importantes de la industria. Lanzada en 2005, de fábrica era retrocompatible con juegos de la Xbox original. Hablando de esta antecesora, la Xbox clásica se asemejaba más a una computadora, por lo que los hackers no tardaron en vulnerarla y hacer, literalmente, lo que quisieron con ella.

La Xbox 360 era prácticamente inhackeable, pues a diferencia de otras consolas como la PlayStation 3 —que sí podía vulnerarse mediante exploits (códigos que aprovechan fallos de seguridad)—, la consola de Microsoft contaba con el hipervisor.

20 años tuvieron que pasar para que alguien, con mucho tiempo libre y una memoria USB, lograra liberar la consola.

¿Qué es el hipervisor?

El hipervisor de Xbox 360 es un núcleo de virtualización: una capa de software que simula hardware para ejecutar múltiples sistemas operativos al mismo tiempo.

En la consola, el hipervisor engañaba a juegos y aplicaciones, haciéndoles creer que se comunicaban directamente con el sistema operativo, cuando en realidad él actuaba como intermediario.

En otras palabras, el hipervisor era el jefe de seguridad de la consola. Su trabajo era verificar que todo tuviera el permiso de Microsoft (mediante firmas digitales) y evitar que cualquiera tocara el sistema operativo.

RGH y JTAG

El hipervisor era tan estricto que, si detectaba modificaciones, la consola se bloqueaba. A diferencia de la PS3 o la Wii, no existían exploits puramente de software: todo hack requería modificar el hardware.

Entre 2008 y 2009, hackers descubrieron cómo piratear la Xbox 360. El JTAG fue uno de los primeros métodos:

- Funcionaba explotando un error en el software de arranque de consolas fabricadas antes de 2009.

- Modificando la memoria NAND, se podía saltar la verificación de firmas digitales.

- Microsoft lo parcheó rápidamente: al intentar usar JTAG, los fusibles digitales (eFuses) se quemaban, bloqueando la consola.

Ejemplo de JTAG

El RGH fue más avanzado:

- Usaba un chip físico soldado a la placa para atacar directamente la CPU.

- No rompía el cifrado, sino que interrumpía el arranque para inyectar código no firmado.

- En términos simples: cuando la consola iniciaba, el hipervisor “descuidaba” brevemente una puerta de seguridad, y el RGH aprovechaba ese instante para colarse.

Funcionó en casi todos los modelos, excepto en la Xbox 360 Slim E (2014), con la placa “Winchester”, imposible de hackear por métodos tradicionales… hasta ahora.

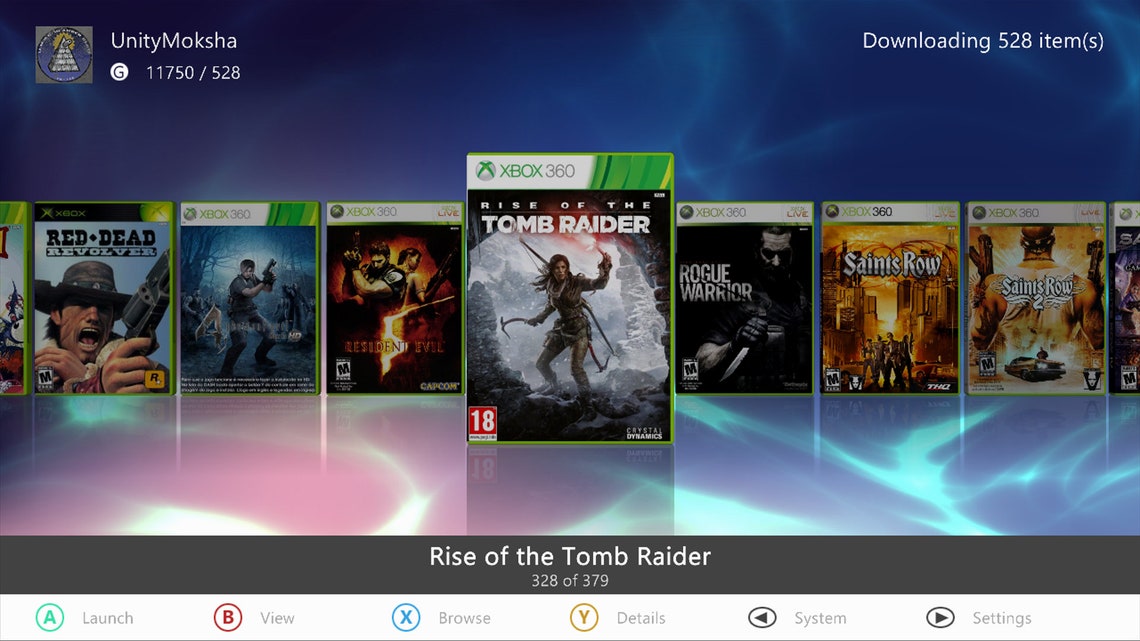

Ejemplo de cómo se ve RGH en ejecución

Rock Band Blitz, Una USB y alguien con tiempo libre

Hace menos de un mes apareció BadUpdate, un exploit que permite hackear la Xbox 360 con solo una USB. Un avance enorme, pues solo requiere descargar archivos, copiarlos a la USB y encender la consola.

¡Hackear es malo! Así que aquí tienes los pasos que NO DEBES SEGUIR para liberar tu consola (guiño, guiño):

- No descargues los archivos de canales de YouTube que explican cómo usar BadUpdate.

- No conectes la USB con los archivos a tu consola.

BadUpdate está en pañales: aunque ya se simplificaron algunos pasos (como parchear juegos, antes manual), sus creadores admiten que no podrá avanzar más. Además:

- El hack no es permanente: desaparece al apagar la consola.

- Aprovecha una ventana de tiempo donde el hipervisor “se distrae”.

- El proceso puede fallar y tardar más de 20 minutos.

¿Por qué Rock Band Blitz? Algunos juegos tienen bugs que permiten reemplazar archivos internos. Pasó con King Kong, Tony Hawk’s Pro Skater, y ahora, con la demo de Rock Band Blitz.